Оценка состояния корпоративной сети ключевых пользователей. На какие высоты замахиваться и как их покорять*

Эта книга о скрытых резервах, которые позволят конечным пользователям неустанно улучшать свою работу, карьеру и жизнь, а также непрерывно повышать ценность компании за счёт понимания своей роли в ней, увеличения вовлечённости, знакомства с дополнительными инструментами и обучения.

The Super User (R)Evolution. Unleashing the Collaborative Forces Already in Your Enterprise

Ginger Luttrell & Michael Doane

*Оригинал (англ.): Настольная книга ключевого пользователя. Джинджер Латтрелл, Майкл Доан. Enterprise Alliance Press. Глава 4. 2017, с. 65–98.

Корректура: Plus Translation.

Оценка состояния корпоративной сети ключевых пользователей. На какие высоты замахиваться и как их покорять // SAP Professional Journal Россия, ноябрь–декабрь, №6 (77), стр. 4–20. @ 2019, Джинджер Латтрелл, Майкл Доан.

Эта книга о скрытых резервах, которые позволят конечным пользователям неустанно улучшать свою работу, карьеру и жизнь, а также непрерывно повышать ценность компании за счёт понимания своей роли в ней, увеличения вовлечённости, знакомства с дополнительными инструментами и обучения.

Вселенная, в которой всё взаимосвязано

Не каждый конечный пользователь компании связан с другими пользователями напрямую, однако у всех у них есть много общего:

- критическая рабочая нагрузка, а именно, непосредственное участие в бизнес-процессах;

- непрерывная потребность в понимании принципов работы с предоставленным программным обеспечением предприятия;

- постоянное действующее обязательство сотрудничать с другими специалистами, внешними и внутренними, в целях наилучшего выполнения бизнес-процессов.

Рекомендованный и подтверждённый практикой способ поддержки конечных пользователей заключается в создании устойчивой сети ключевых пользователей. Как мы уже говорили, понятие сети ключевых пользователей появилось в середине 1990-х годов, но, не будучи устойчивой, такая сеть не может существовать долгое время. Это стало болезненным уроком для сотен компаний, которые приложили немало усилий для создания сети ключевых пользователей, но не обеспечили а) отслеживание подробных данных о текущей эффективности этой сети, б) развитие сети на базе точной оценки её статуса, в) выявление и смягчение рисков и трудностей для сообщества и г) чёткое понимание, поддержку сети и вовлечённость в этот проект со стороны руководства.

Цель данной главы — предоставить структуру для оценки вашего фактического рабочего статуса и уровня зрелости пользователей, чтобы вскрыть все недочёты до начала создания сети ключевых пользователей и далее на протяжении всего её жизненного цикла.

Несмотря на то, что проведение такой оценки не является обязательным, мы настоятельно рекомендуем после запуска сети ключевых пользователей проводить оценку в каком-либо формате не реже двух раз в год. В сети ключевых пользователей очень много подвижных элементов: должности и сотрудники, изменения ПО, изменения процессов, экономические условия и приоритеты компании, и это лишь наиболее значимые. Все эти нестабильные элементы могут влиять на эффективность и среду вашей сети.

Стоит прислушиваться: «эхо»-система ключевых пользователей

«Если конечные пользователи видят, что их комментарии учитываются в разработке бизнес-случаев и функциональных возможностей для новой системы, они с наибольшей вероятностью примут новую систему положительно. Учитывая мнение конечных пользователей с самых ранних этапов проектирования системы, особенно если это в значительной степени влияет на их работу, вы можете усилить желание пользователей работать в новой системе на 55 %.»

Келли Чемберс (Kelly Chambers), блоги CEB

В отсутствие доступа к назначенному ключевому пользователю, конечный пользователь не будет знать, куда обращаться за помощью. Сотрудники службы поддержки редко могут ответить на вопросы, касающиеся шагов бизнес-процессов или фактических особенностей использования корпоративного ПО, а у ближайших коллег могут быть совершенно иные рабочие требования и сферы ответственности. Помимо тех, к кому можно обратиться за помощью, конечный пользователь нуждается в активном кураторе, который будет наставлять его и передавать знания, о необходимости которых конечный пользователь даже не подозревает.

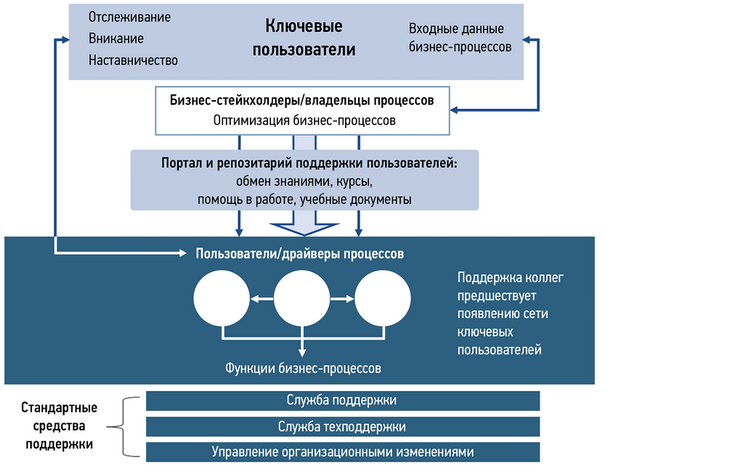

Диаграмма «эхо»-системы (см. Рис. 4.1) показывает двойное направление ответственности ключевых пользователей. На высоком уровне ключевой пользователь активно общается с бизнес-стейкхолдерами и владельцами бизнес-процессов, передавая ключевую ценную информацию для совершенствования бизнес-процессов. Эта информация относится к нескольким темам:

- Логика шагов: идеальная последовательность выполнения задач для осуществления бизнес-процесса.

- Поток операций: где возможно, автоматизация путем присвоения правил или значений допусков. Помните Элис? В ее обязанности входила проверка заказов клиента на сумму более 10 000 долларов США. Все прочие заказы согласно потоку выполнения просто переводились на следующий шаг бизнес-процесса «от заказа до оплаты».

- Удобство использования/эргономика: при разработке приложения необходимо учитывать, насколько пользователям будет удобно в нём работать. Насколько просто работать с программным обеспечением? Насколько интуитивно понятным является процесс?

Рис. 4.1. Диаграмма «эхо»-системы

По поводу последнего Хэрольд Хэмброуз (Harold Hambrose), автор книги «Исправление системы: что саботирует работу ваших бизнес-программ и как найти ресурсы для реализации инноваций» (Wrench in the System: What’s Sabotaging Your Business Software and How You Can Release the Power to Innovate, изд. John Wiley & Sons 2009), пишет в своём блоге следующее:

«Реальная ситуация такова, что большая часть корпоративного программного обеспечения разрабатывается без участия дизайнеров и без применения их методов бизнес-аналитиками и программистами, которые неправомерно берут на себя обязанности дизайнеров. Таким образом, в процессе разработки программного обеспечения с высокой долей вероятности не будут участвовать люди, которые точно знают, как это делать, а также люди, которые будут с этим ПО работать (курсив наш).

Такое упущение влечёт за собой существенные риски: низкий уровень принятия системы пользователями, необходимость дополнительного обучения и поддержки, снижение производительности, снижение степени удовлетворённости своей работой и другие. Исправление этого после развёртывания программного обеспечения по всему предприятию будет очень дорогим».

(«Лучшее корпоративное программное обеспечение создается с ориентацией на пользователя», The Best Enterprise Software is Built through Human-Centered Design)

На общем уровне ключевой пользователь внимательно следит за сообществом конечных пользователей и предоставляет им базовую поддержку и наставничество. Для успешного выполнения последней задачи желательно иметь хорошие навыки внимательного слушателя.

Об отношениях между ключевым пользователем и конечными пользователями Джинджер говорит буквально следующее:

«Конечный пользователь является «водителем», а ключевой пользователь является:

- системой предупреждения со встроенной в кресло вибрацией, которая сигнализирует вам о том, что вы слишком сильно приблизились к какому-то объекту;

- лампочкой-индикатором какой-либо неисправности;

- системой спутниковой связи, которая поможет в трудной ситуации».

И она права. Подобно Человеку дождя (Рис. 4.2), вы можете думать, что вы «классный водитель, классный», но если у вас есть поддержка ключевого пользователя, вы будете знать, что вы классный.

Рис. 4.2. Кадр из фильма «Человек дождя»

Контрреволюция: препятствия на пути революции ключевых пользователей и как их устранить

Перед тем, как обратиться к описанию модели зрелости, рассмотрим помехи, с которыми вы можете столкнуться при попытке масштабировать данную модель.

1. Никто о таком даже не слышал

Первое и наиболее серьезное препятствие на пути создания сети ключевых пользователей заключается в том, что данная практика не является широко признанной в мире бизнеса. Видимые успехи в применении сетей ключевых пользователей появились только в 2010 году, поэтому они не указаны в основных методология реализации проектов для программного обеспечения (внедрение, развёртывание и пр.). Несмотря на то, что отдельные презентации по этому вопросу появляются на конференциях поставщиков ПО, например, Sapphire/ASUG, Oracle World/IOUG, AXUG, GPUG (ох уж эти аббревиатуры), формальные методы разработки, обоснования, создания, эксплуатации и сопровождения сети ключевых пользователей отсутствуют.

(Без ложной скромности можем сказать, что эта книга — первая попытка разработки всестороннего метода.)

Обратите внимание на то, что мы не пользуемся такими понятиями, как «сертификация пользователей». Речь о концепции, создании, эксплуатации и сопровождении эффективной и процветающей сети ключевых пользователей.

Для преодоления этой помехи требуется стать более организованными. Мы будет оставаться в статусе «революционеров» до тех пор, пока сети ключевых пользователей не будут признаны официально. Именно эту цель преследуем мы и все причастные к выходу данной книги. Мы не стремимся к самовосхвалению, но считаем, что эта книга станет первым справочником и проводником сетей ключевых пользователей в нашу культуру, и они станут обычным явлением в компаниях, работающих с корпоративным ПО.

2. Покупай до посинения в магазине приложений

В мире корпоративных приложений ведётся постоянная борьба за приоритезацию проектов и других инициатив. Вследствие вечного и вредоносного заблуждения о том, что корпоративные приложения должны ориентироваться на технологии, многие компании отдают приоритет постоянному приобретению и внедрению нового ПО, а не развитию уже имеющихся приложений в среде на базе установленных ценностей. «Покупать до посинения в магазине приложений» — общая беда, которой, по нашему мнению, можно избежать, если компания направит силы на создание и сопровождение эффективной сети ключевых пользователей, чтобы получить максимум преимуществ от уже приобретенных программ.

3. Колониальный менталитет тормозит обмен экспертными знаниями пользователей

Это препятствие лежит в плоскости культуры. Без сети ключевых пользователей или её эквивалента все конечные пользователи считаются равными по важности с точки зрения сфер ответственности и позиции на организационной диаграмме. Каждый конечный пользователь подотчётен лицу, которое определяет вектор его усилий и ресурсов времени в пользу ограниченной компетенции.

Рассмотрим сбытовую организацию, структура которой соответствует линейкам продуктов. Глава линейки продуктов A не имеет прямой ответственности за линейки продуктов с B по K. Если вы скажете ему, что сотрудник, который занимается обработкой заказов клиента на продукты линейки A отныне будет отвечать за обработку заказов клиента на продукты линеек с B по K, вы практически наверняка встретите серьёзное сопротивление, поскольку этот начальник предвидит выход за пределы профессиональной области как минимум на час в день. Как мы уже говорили, такой менталитет является одним из наиболее распространённых препятствий, поскольку начальник, скорее всего, скажет: «Возвращайся за свой стол и делай свою настоящую работу!»

Самый быстрый способ переломить такое отношение — демонстрировать руководству уровнем выше непосредственных начальников огромные преимущества, которые сеть ключевых пользователей принесёт компании. Более общее видение этого принципа представлено в первой главе. В поддержку этой базовой аргументации говорит подробное описание преимуществ, полученных SUN. Эта информация приводится в предыдущей главе «Управление компанией для получения бизнес-преимуществ».

4. Неблагоприятные факторы при адаптации бизнес-ролей могут замедлить прогресс

Как давно ваше предприятие знакомо с интегрированными приложениями? Сколько лет назад вы работали на зелёном фоне и/или использовали неинтегрированные приложения? Вы охотно внедряете новые технологии или редко оказываетесь в рядах первопроходцев?

Отношение организации к сетям ключевых пользователей тесно связано с отношением к новым технологиям. Мы знаем компании, которые перешли от древних приложений, в которых не было предусмотрено использование мыши, к полному комплекту SAP со всеми наворотами. Пользователей пришлось учить работе с мышью и раскрывающимися меню. Если ключевые пользователи поймут, что их нагрузили дополнительной обязанностью «продавать» современные технологии конечным пользователям, прогресс затормозится.

Модель зрелости сети ключевых пользователей

В следующей главе, «Высадка на Солнце», мы подробно опишем обоснование, авторизацию, планирование, разработку и внедрение сети ключевых пользователей. Перед тем как приступить к такому проекту, следует ознакомиться с принятой практикой и стандартами. Это позволит избежать многих ошибок и получить максимум преимуществ.

Очевидно, что просто реализовать сеть ключевых пользователей недостаточно. Вам обязательно захочется непрерывно оптимизировать эту сеть и все её компоненты. Далее мы рассмотрим модель, в которой учтены все уровни зрелости в экосистеме, в которую входят все конечные пользователи, ключевые пользователи и руководство. Эта модель во многом похожа на модель, которую мы предлагаем для отдельных конечных пользователей, но ориентирована на пять уровней зрелости относительно трех аспектов. Здесь также предлагается передовой опыт для определения каждого уровня.

Вот эти пять уровней зрелости (см. Табл. 4.1):

-

Волонтёрский (в добровольно-принудительном порядке): несколько сознательных пользователей неофициально помогают коллегам, обычно в рамках проекта. Обычно в проекте им присвоена роль ключевого пользователя или аналогичная, а если между ключевыми пользователями существует какая-либо связь, она возникает ситуативно и не является устойчивой.

Желательное конечное состояние на этом уровне зрелости выражается в признании этой общественной работы более высоким начальником, который также осознает, что для поддержания этой инициативы требуется её официальная поддержка и присвоение дополнительных полномочий. Если такое понимание отсутствует, старания неофициальных ключевых пользователей постепенно сходят на нет, и даже такая неофициальная сеть поддержки прекращает своё существование.

-

Уполномоченный: можно выделить одну или несколько групп ключевых пользователей. Эти группы являются более организованными, но могут получать поддержку от руководства своего отдела. Исполнительный спонсор как таковой отсутствует. Понимание необходимости выхода за пределы такой структуры, как и собственно попытки такого выхода, отсутствуют. В каждой из таких ячеек может быть определен неофициальный лидер, но такое лидерство ведётся на общественных началах по типу хобби. Никакой отчётности по результатам не ведётся. Определённые ключевые пользователи поддерживают коллег с благословения руководства, но нет никакого плана по вознаграждению, созданию или замене таких специалистов. Существуют взаимосвязи с ИТ без чёткой структуры.

Для перехода на этот уровень зрелости требуется официальное разрешение на разработку сети ключевых пользователей с выделением бюджета (время и денежные средства), включая межфункциональную роль данной сети. Такое признание должно идти от понимания высшим руководством развития сети ключевых пользователей как важной бизнес-потребности.

-

Подотчётный: на этом этапе в организации отсутствует механизм сотрудничества и обмена знаниями между ИТ-специалистами и пользователями, который соответствовал бы плану, был предсказуемым, воспроизводимым и устойчивым для реализации в последующих проектах, между проектами или за пределами объёма проектов. В такой ситуации поддержка между проектами является двусмысленной и ненадёжной, поскольку роль ключевого пользователя по-прежнему воспринимается в связи с внедрением проектов.

На этом этапе отсев и замена пользователей проходят неформально и неединообразно, что ведёт к постоянному оскудению базы знаний пользователей.

Оформите подписку sappro и получите полный доступ к материалам SAPPRO

Оформить подпискуУ вас уже есть подписка?

Войти